(Global) Quantum AI es el “primer software de computación cuántica del mundo desarrollado por mi equipo con una tasa de éxito del 91%” relata el empresario sudafricano y CEO de SpaceX, Elon Musk, en un vídeo en el cual invita a invertir en una plataforma de inversión tecnológicamente avanzada.

Al mismo tiempo, otros sitios web de la plataforma Quantum AI exhibían una entrevista entre el reconocido periodista Tucker Carlson con el mismo Musk, conversando sobre las ventajas de invertir en esta plataforma promocionada por el multimillonario empresario.

La realidad es que Quantum AI no existe y la conversación entre Carlson y Musk jamás sucedió, todo es parte de una elaborada red de estafa digital.

EL MODUS OPERANDI DE ESTAS EMERGENTES ESTAFAS

Investigadores de Unit 42, la unidad de inteligencia e investigación de amenazas de Palo Alto Networks, informaron que durante agosto de 2024 se descubrieron cientos de dominios que se utilizaban para promocionar la estafa, identificando que el número de visitas promedio a estos sitios fraudulentos era de aproximadamente 114,000 veces por día desde que las webs se pusieron en marcha, la mayoría de ellas alojadas en un solo dominio principalmente: Belmar-marketing.online.

Para analizar la confección de estas “campañas”, los investigadores estudiaron la confección de las campañas de “Quantum AI” revelando que su infraestructura es de alcance mundial, permitiendo identificar un esquema de fraude a gran escala.

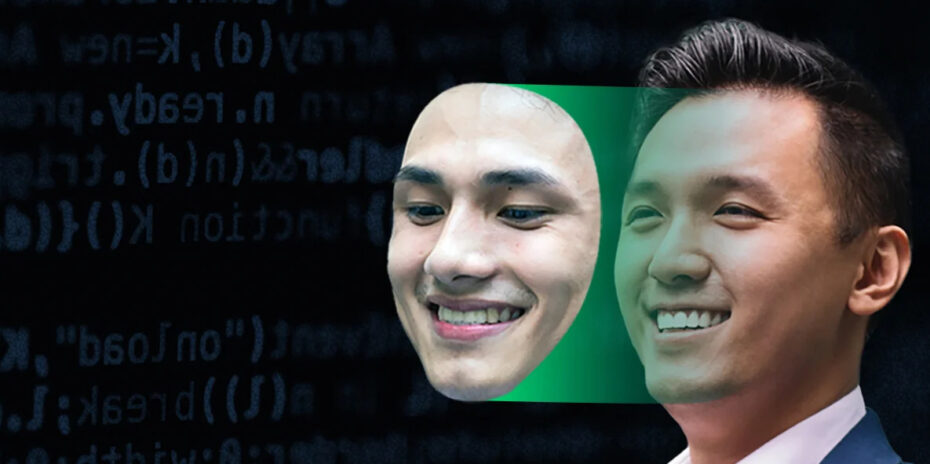

Los cibercriminales desplegaban temas de información completamente diferentes en sus varios intentos de estafa, desarrollados en diversos idiomas y usando la imagen de figuras públicas y líderes empresariales, siendo Elon Musk la figura más repetida de estos falsos montajes conocidos como “deepfake”.

En una estafa deepfake se utiliza un vídeo legítimo al que se le agrega un audio falso generado por Inteligencia Artificial para simular mayor autenticidad incluso desde Palo Alto Networks lograron descubrir que se utilizó tecnología de sincronización de labios que modifica los movimientos del hablante para que coincida con el sonido manipulado.

Gracias a los diversos temas (muchos de ellos noticias absolutamente falsas) que abordan los fraudulentos vídeos, las víctimas de estas estafas visitaban la página de inicio, completaban un formulario de registro en la plataforma para luego ser contactados telefónicamente por los estafadores para indicarles que debían pagar una determinada cantidad de dinero para proporcionarle acceso a la plataforma.

Posteriormente, el estafador le indica a la víctima que descargue una aplicación para que pueda “invertir” más de sus fondos. Dentro de la aplicación, aparece un panel que muestra pequeñas ganancias. A partir de ahí, los criminales continúan persuadiendo a los afectados para que depositen más dinero e incluso pueden permitirle retirar una pequeña cantidad como una forma de ganarse su confianza.

Finalmente, cuando la víctima intenta retirar sus fondos, les exigen comisiones por retiro o interponen alguna otra razón por la que no pueden recuperar el dinero. Es cuando proceden a bloquear la cuenta y quedarse con lo restante, lo que hace que la víctima pierda la mayor parte que puso en la “plataforma”.

Este tipo de fraudes incluso ha salpicado a personajes políticos. Palo Alto Networks logró identificar otro tipo de estafa deep fake con la imagen del presidente de México, Andrés Manuel López Obrador, quién mediante un vídeo fraudulento invitaba a participar el supuesto programa de inversión Mexican Partnership el cual invita a todos los mexicanos(as) a invertir 4.500 pesos mexicanos para promover un falso programa de inversión nacional.

A pesar del uso de inteligencia artificial generativa (GenAI) en estas campañas, las técnicas de investigación tradicionales siguen siendo útiles para identificar la infraestructura de alojamiento que utilizan los creadores de amenazas. No obstante, a medida que aumenta el uso malicioso de la tecnología, también deberán aumentar la capacidad y sofisticación de los sistemas de seguridad para detectar y prevenir de forma proactiva este tipo de ataques.

Fuente:TyN Magazine